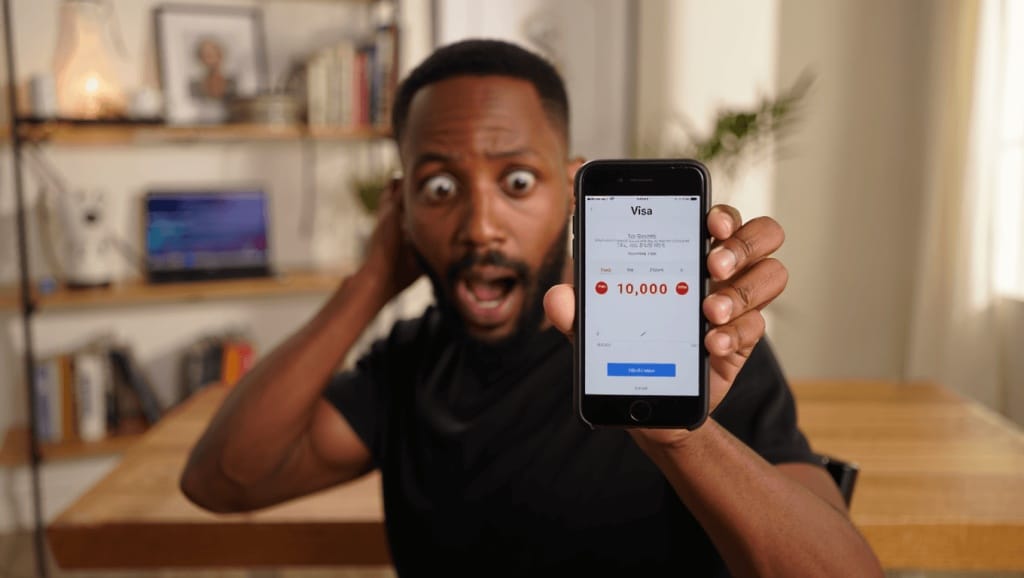

Une démonstration publiée récemment montre qu’une vulnérabilité connue depuis 2021 permettait de soutirer de l’argent via Apple Pay : la chaîne YouTube Veritasium a utilisé ce procédé pour dérober 10 000 dollars au vidéaste tech Marques Brownlee lors d’une expérience. Le cas relance une question simple mais urgente : des millions d’utilisateurs d’iPhone couplés à une carte Visa restent-ils exposés aujourd’hui ?

La scène filmée est troublante par sa simplicité apparente. Sur un plateau, l’iPhone de la victime est posé sur un boîtier qui capte ses échanges sans fil pendant qu’un autre smartphone déclenche une transaction sur un terminal. L’opération est alors approuvée par Apple Pay, sans que l’utilisateur n’ait déverrouillé son appareil ni confirmé la somme.

Un relais entre l’iPhone et le terminal

Le dispositif employé s’appuie sur un lecteur NFC spécialisé, couramment appelé Proxmark, capable d’imiter un terminal de paiement. Il intercepte les données échangées entre l’iPhone et le terminal puis les relaie vers un ordinateur qui les modifie avant de les transmettre à un téléphone différent.

Concrètement, Veritasium a utilisé un script en Python pour altérer les paquets de données captés : l’ordinateur transforme certaines informations de transaction puis les renvoie au dispositif placé sur le terminal. Résultat : le lecteur croit traiter une interaction directe avec l’iPhone, et enclenche la procédure de paiement.

Cette manipulation s’apparente à une attaque de l’homme du milieu : les communications sont interceptées et falsifiées entre deux appareils qui, eux, pensent communiquer normalement.

Trois « mensonges » pour contourner l’authentification

L’attaque combine plusieurs ruses pour éviter l’authentification demandée par Apple Pay. La chaîne a détaillé trois éléments cruciaux :

- Faire croire au téléphone qu’il s’agit d’un terminal de transport afin d’activer un mode d’usage sans déverrouillage.

- Modifier l’indication de catégorie du montant (valeur faible vs valeur élevée) codée dans les données de transaction pour éviter une demande d’identification.

- Altérer le flag indiquant que l’opération a été vérifiée, de sorte que le terminal accepte la transaction et la transmette à la banque.

Le premier stratagème exploite le mode Express Transit (mode Express) d’Apple, conçu pour permettre un passage rapide aux tourniquets sans Face ID ni code. En imitant les signaux d’un lecteur de transport, le proxmark déclenche ce comportement.

Les deux autres étapes consistent à retoucher des bits dans le message EMV (format utilisé pour les cartes) pour que l’iPhone et le terminal jugent la transaction légitime et non vérifiée — puis, par une dernière modification, indiquer au terminal que la vérification est bien faite.

Limitation : l’association iPhone + Visa

Selon les experts, cette chaîne d’actions n’est pas universelle. Le procédé exploité ici concerne spécifiquement des iPhone utilisant une carte Visa : d’autres fabricants de smartphones appliquent des contrôles différents et certains réseaux de cartes imposent des protections additionnelles.

Par exemple, certains appareils Android évaluent directement la valeur numérique de la transaction plutôt que de se fier à un bit catégoriel, et Mastercard met en œuvre, dans la plupart des cas, un mécanisme de signature cryptographique asymétrique entre la carte et le lecteur, ce qui complique ce type de relais.

Réactions des acteurs et niveau de risque

Interrogées, les parties impliquées se renvoient la responsabilité. Apple a souligné que le problème relève du système de paiement, tandis que le réseau de paiement concerné a affirmé que de tels scénarios étaient difficiles à reproduire à grande échelle et que des contrôles anti-fraude en temps réel réduisaient la probabilité d’abus massifs.

Ce discours n’enlève rien au fait que, dans des conditions contrôlées, l’attaque est réalisable — comme l’illustre la démonstration filmée. Les mécanismes de responsabilité consommateurs (assurance « zéro responsabilité ») restent un filet, mais ne remplacent pas une correction technique.

Que faire pour se protéger ?

Si vous possédez un iPhone et une carte Visa, quelques précautions simples limitent l’exposition :

- Désactiver le mode Express Transit pour les cartes de paiement non nécessaires au transport.

- Surveiller vos relevés bancaires et signaler immédiatement toute opération suspecte à votre banque.

- Éviter de laisser votre téléphone posé, accessible ou connecté à des dispositifs inconnus dans des lieux publics.

Ces mesures ne remplacent pas un correctif côté réseau de paiement ou un renforcement d’Apple, mais elles réduisent le risque d’une exploitation ponctuelle.

La vidéo de Veritasium remet sur la table une réalité technique : une vulnérabilité ancienne peut demeurer dangereuse tant qu’aucune mise à jour ou règle supplémentaire n’est déployée à l’échelle des réseaux de paiement. Pour les utilisateurs, la vigilance et quelques paramétrages suffisent, en attendant des réponses plus pérennes des acteurs concernés.

Articles similaires

- Comment transférer toutes les données d’un téléphone à un autre ?

- La Chine : Incidents graves dans la plus grande usine d’iPhone (Vidéo)

- John Ternus prend la relève chez Apple après Tim Cook: l’entreprise va-t-elle changer de cap?

- Vinted : acheter malin en toute sécurité, avis essentiels et astuces

- Apple en Chine : près d’un demi-siècle de dépendance qui pèse sur vos achats